Firma Trend Micro opublikowała nowe badanie mające na celu ostrzeżenie konsumentów przed nową falą ataków na routery domowe.

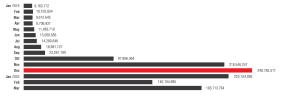

Próby logowania metodą brute force od stycznia 2019 r. do marca 2020 r. (Źródło: TrendMicro) Osoby atakujące próbują złamać zabezpieczenia urządzeń prywatnych użytkowników w celu wykorzystania ich w botnetach IoT. W ten sposób wypierają się nawzajem z zainfekowanych routerów, aby przejąć jak najwięcej z nich pod swoją kontrolę. Oprócz praktyki kryminalnej raport z badań wyjaśnia również odpowiednie środki bezpieczeństwa.

Ostatnio, szczególnie w ostatnim kwartale 2019 r., nastąpił gwałtowny wzrost cyberataków na routery. Najnowsze badania firmy Trend Micro ostrzegają przed coraz częstszym niewłaściwym wykorzystywaniem tych urządzeń do wtórnych ataków na inne systemy.

„Zważywszy, że ogromna większość populacji w swojej pracy polega obecnie na sieciach domowych, to, co dzieje się z ich routerami, nigdy nie było ważniejsze niż obecnie” — ostrzega Udo Schneider, IoT Security Evangelist Europe w Trend Micro. „Cyberprzestępcy zdają sobie sprawę, że większość domowych routerów nie jest odpowiednio zabezpieczona – na przykład standardowymi hasłami – i w związku z tym nasilają swoje ataki. Dla użytkowników prywatnych oznacza to, że ich przepustowość jest porywana, a ich sieć spowolniona. jednocześnie zainfekowane routery mogą wkraczać w sytuacje związane z biurem domowym i mogą służyć jako punkty wejścia do sieci korporacyjnych, jeśli nie są odpowiednio chronione.Firmy powinny być również świadome niebezpieczeństwa, że botnety mogą wykorzystywać wtórne ataki w celu zatrzymania całych stron internetowych. jest dokładnie tym, co widzieliśmy w poprzednich, głośnych atakach.”

Badania firmy Trend Micro wykazały, że od października 2019 r. podejmowano coraz więcej prób logowania metodą brute force na routery. Zautomatyzowane oprogramowanie służy do wypróbowywania popularnych kombinacji haseł. Liczba ataków wzrosła prawie dziesięciokrotnie od września do grudnia – z 23 do 249 mln prób miesięcznie. Według stanu na marzec 2020 r. firma Trend Micro miała prawie 194 miliony prób logowania metodą brute force.